Noviembre 17, 2010

Phrack "es una revista electrónica escrita por y para hackers publicada por primera vez el 17 de noviembre de 1985. Descrita por Gordon Lyon como 'la mejor y mas duradera ezine hacker'". Los temas que trata abarcan un amplio rango de conocimientos que van desde phreaking, hasta hacking y criptografía.

El tema número 67 de esta revista electrónica es la celebración de su vigésimo quinto aniversario. Para este tema, el enfoque fue principalmente el de la explotación, su contenido con los respectivos enlaces son:

Enlaces de interés

http://phrack.org/issues.html

http://en.wikipedia.org/wiki/Phrack

Archivado en: Hacking, Miscelaneo, Seguridad |

Comentarios (0)

Septiembre 10, 2010

int flag = 0;

__asm__ volatile (

"mov %%fs:24, %%eax;"

"mov 0x30(%%eax), %%eax;"

"movzx 0x2(%%eax), %0;"

:"=r" (flag));

return flag;

__asm__ volatile (".byte 0xCC");

__asm__ volatile (".byte 0xF1");

Archivado en: Programación |

Comentarios (3)

Agosto 8, 2010

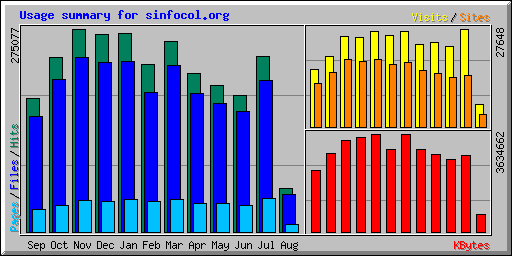

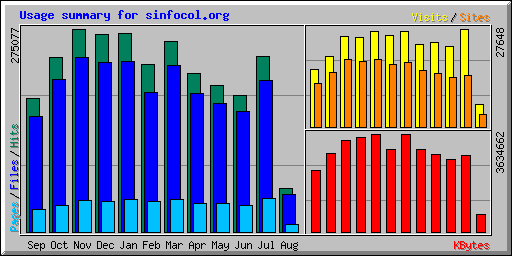

Hoy estamos nostálgicos porque cumplimos dos años en línea!, agradezco a todos los usuarios que a lo largo de estos dos años han estado criticando en buena forma los contenidos mostrados en este sitio web.

Agradezco principalmente a las dos personas que han permitido que Sinfocol crezca y sea cada vez más reconocido

Jesús Subtil dueño del servidor donde es alojado el sitio.

Fernando Muñoz quien ha ayudado con la administración del dominio y hosting en el servidor.

En resumen fue un año muy regular: pocas publicaciones, pocos comentarios o comentarios que nunca venían al tema, personas haciendo trampa en el wargame y muy poco tiempo para escribir lo que realmente me gustaría que se conociera; casi todo tenía solución: elaborar publicaciones que a mi parecer tienen buena calidad, supresión de comentarios spam, baneo permanente de las personas en el wargame, y con el tiempo si no hubo remedio...

Hay que aprender de todos los errores, este año me comprometo a realizar publicaciones mas seguidas con buen contenido, espero también poder renovar el Wargame y portarlo a un Framework para que la página sea mantenible y tenga mucha más usabilidad, y por último realizar la afiliación pendiente que tenemos con Wechall.

En este año fueron publicados veintiun artículos (21) con setenta y un (71) comentarios aprobados, para un total de ochenta (80) publicaciones y mil tres (1003) comentarios aprobados.

Los artículos de este año los pueden detallar a continuación

World of Wargame

World of Wargame

#Comentarios: 8

Explicación de los valores retornados por imagecolorat()

Explicación de los valores retornados por imagecolorat()

#Comentarios: 5

Cómo pasar todos los niveles del juego ASCIIPortal

Cómo pasar todos los niveles del juego ASCIIPortal

#Comentarios: 0

Cómo anonimizar la conexión de internet seleccionando un país de salida

Cómo anonimizar la conexión de internet seleccionando un país de salida

#Comentarios: 5

Cómo escribir scripts PHP en consola (PHP Interactivo)

Cómo escribir scripts PHP en consola (PHP Interactivo)

#Comentarios: 0

POC de un XSS en docs.google.com: Prevenir futuras vulnerabilidades

POC de un XSS en docs.google.com: Prevenir futuras vulnerabilidades

#Comentarios: 1

Nueva versión de la herramienta Generadora de Hashes

Nueva versión de la herramienta Generadora de Hashes

#Comentarios: 6

Creación de un Blog

Creación de un Blog

#Comentarios: 5

Flisol 2010 Sábado 24 de Abril en Medellín

Flisol 2010 Sábado 24 de Abril en Medellín

#Comentarios: 4

Esteganografía a través de vulnerabilidades. Fallo del visor de código fuente de Internet Explorer y Opera

Esteganografía a través de vulnerabilidades. Fallo del visor de código fuente de Internet Explorer y Opera

#Comentarios: 7

Recuperando datos de dominios suspendidos

Recuperando datos de dominios suspendidos

#Comentarios: 7

Sitio web dedicado a la ingeniería informática y de sistemas

Sitio web dedicado a la ingeniería informática y de sistemas

#Comentarios: 0

Defcon 18 CTF PreQuals WriteUps (En español)

Defcon 18 CTF PreQuals WriteUps (En español)

#Comentarios: 8

smpChallenge1 - smpCTF 2010 (Español)

smpChallenge1 - smpCTF 2010 (Español)

#Comentarios: 1

smpChallenge2 - smpCTF 2010 (Español)

smpChallenge2 - smpCTF 2010 (Español)

#Comentarios: 0

smpChallenge4 - smpCTF 2010 (Español)

smpChallenge4 - smpCTF 2010 (Español)

#Comentarios: 1

smpChallenge5 - smpCTF 2010 (Español)

smpChallenge5 - smpCTF 2010 (Español)

#Comentarios: 3

smpChallenge12 - smpCTF 2010 (Español)

smpChallenge12 - smpCTF 2010 (Español)

#Comentarios: 2

smpChallenge13 - smpCTF 2010 (Español)

smpChallenge13 - smpCTF 2010 (Español)

#Comentarios: 0

smpChallenge6 - smpCTF 2010 (Español)

smpChallenge6 - smpCTF 2010 (Español)

#Comentarios: 1

Análisis vulnerabilidad CVE-2010-2568 (Archivos .LNK)

Análisis vulnerabilidad CVE-2010-2568 (Archivos .LNK)

#Comentarios: 9

Este año fueron servidos 34561709 bytes a los clientes para un total de 270462 visitas, 447347 páginas servidas, 2256618 archivos consultados y 2609318 hits.

Archivado en: Miscelaneo |

Comentarios (6)

Julio 21, 2010

Actualización 1

Microsoft

ha anunciado que planean lanzar una actualización de seguridad que hará frente a la vulnerabilidad descrita en el

Advisory (2286198) el Lunes, 2 de Agosto de 2010, alrededor del medio día (hora colombiana).

A continuación podrán encontrar un pequeño análisis sobre la vulnerabilidad en la Shell de Windows que permite la ejecución de código remoto.

Microsoft describe en su respectivo aviso a la vulnerabilidad como la "causa de que Windows procesa incorrectamente los accesos directos en tal forma que código malicioso puede ser ejecutado cuando el ícono de un acceso directo especialmente manipulado es mostrado. Esta vulnerabilidad tiene una mayor probabilidad de ser explotada a través de discos removibles..."

El análisis y la exitosa reproducción de la vulnerabilidad se la debemos a ivanlef0u, quien en su publicación adjuntó los archivos necesarios para llevarla a cabo.

Que esperas! conoce más

Archivado en: Hacking, Ingeniería Inversa, Seguridad, Sistemas operativos |

Comentarios (9)